금융보안원 RED IRIS 팀에서 발간한 공격자 관점의 망분리 우회 취약점 리포트를 알아보고 개인적인 견해를 공유합니다.

1편에 이어 2편입니다.

망분리 침투 방법

공격자는 내부망에 초기 접근 권한을 확보 한 뒤 다른 망으로 확장하기 위해 다양한 측면 이동 기법을 사용합니다.

특히 네트워크 기반의 터널링, 프록시 활용, 프로토콜 악용 등의 기법과 인프라 기반의 인증 정보 탈취, 보안 시스템 우회, 접근제어 시스템의 설정오류 악용 등은 공격자가 내부망 깊숙한 곳까지 침 투할 수 있도록 만들어줍니다.

실제 침해 사고 사례에서도 반복적으로 이러한 기법들이 사용되고 있습니다.

네트워크 기반

네트워크 기반 기법은 인터넷망과 내부망 사이에 직접적인 경로가 없더라도, 합법적인 프로토콜을 변조하거나, 프록시 구조를 활용하여 우회 경로를 생성하는 방식입니다.

- SSH 터널링

- 공격자가 SSH 접속이 가능하고, AlllowTcpForwarding 옵션이 활성화 되어있는 경우 서버를 터널링 할 수 있습니다.

- Local 포워딩 (내부 시스템의 포트를 외부 포트로 연결)

- Remote 포워딩 (외부 시스템의 포트를 내부 포트로 연결)

- Dynamic 포워딩 (SOCKS 프록시를 내부에 구성)

- DNS 터널링

- DNS에 서브 더도메인에 데이터나 명령을 은닉 전송하는 방법

- ICMP 터널링

- Ping 등에서 사용되지만, 데이터 영역 조작시, 파일 전송, 명령 송수신이 가능

- Socks5 over HTTP

- 내부 웹서버에 업로드한 웹쉘을 통해 HTTP 요청만으로 SOCKS5 프록시를 구성하여 외부와 통신 터널을 만듬

- Chisel, ligolo-ng 등

인프라 기반

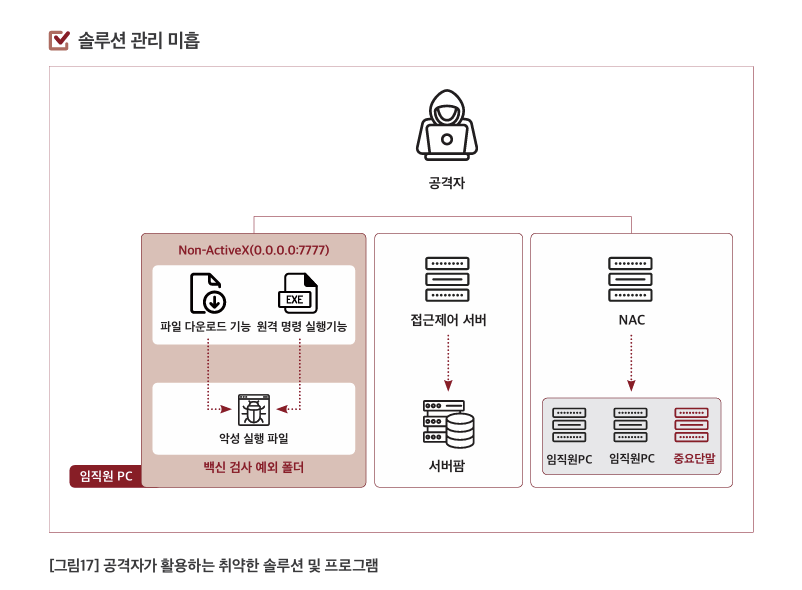

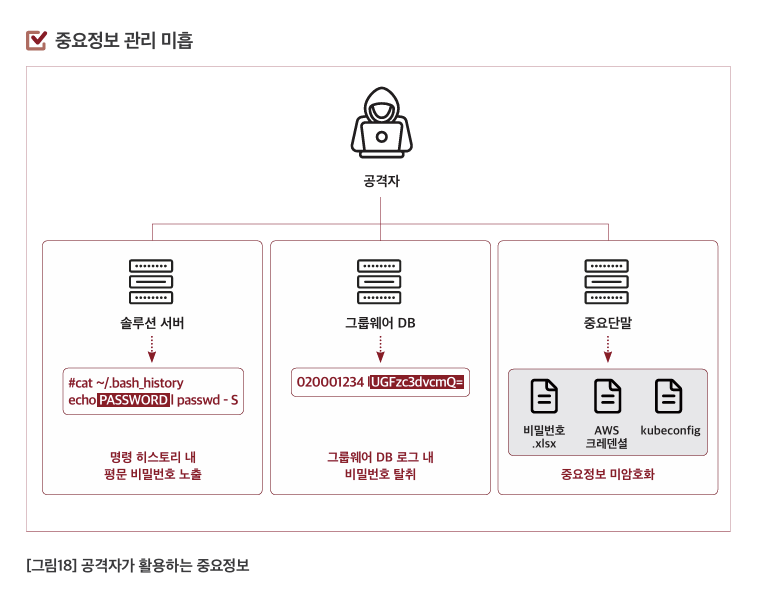

인프라 기반 공격 기법은 조직내에서 운영되는 접근제어 시스템, 망연계 솔루션, 비밀번호 관리 체계등의 취약점을 악용하여 공격자가 직접 시스템 권한을 탈취하거나 인증 경로를 가로채는 방식입니다.

- 솔루션의 기본 계정

- 업체에서 만들어진 기본 계정으로 접근

- 유추가능한 비밀번호 패턴

- 사내에서 여러 솔루션에 사용되는 같은 ID/PW 사용

- 솔루션 버전 미관리

- 패치 되지 않은 상용 솔루션은 1-Day 취약점이 존재하는 경우가 많음

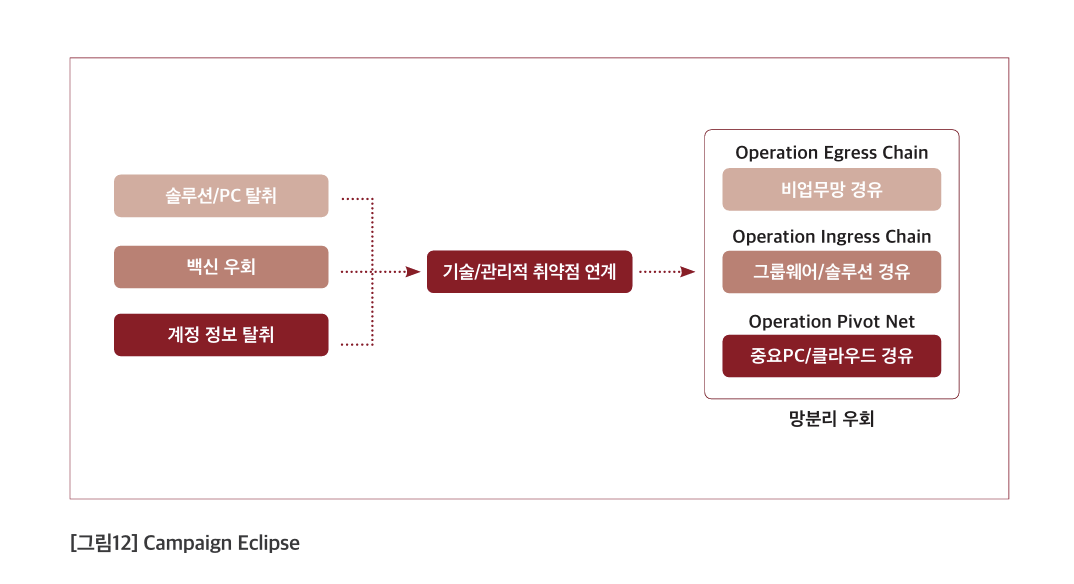

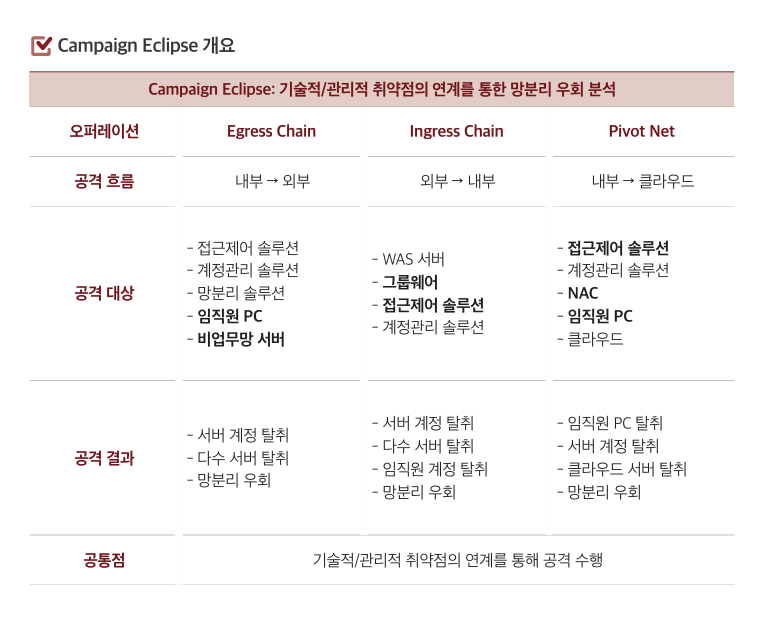

Campaign Eclipse

망분리 우회 시나리오를 심층 분석하여 가상의 모의해킹 오퍼레이션을 재구성하고, 이와 연관된 모든 활동을 Campaign Eclipse으로 명명합니다.

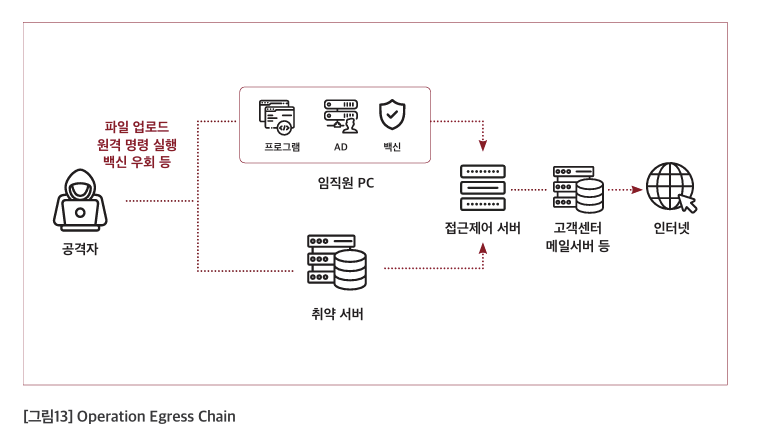

Operation Egress Chain

내부망에서 사용 중인 솔루션의 기술적/관리적 취약점을 활용하여 서버가 탈취되었을 때, 네트워크 접근 통제를 무력화하여 망분리를 우회하는 것을 오퍼레이션의 목적입니다.

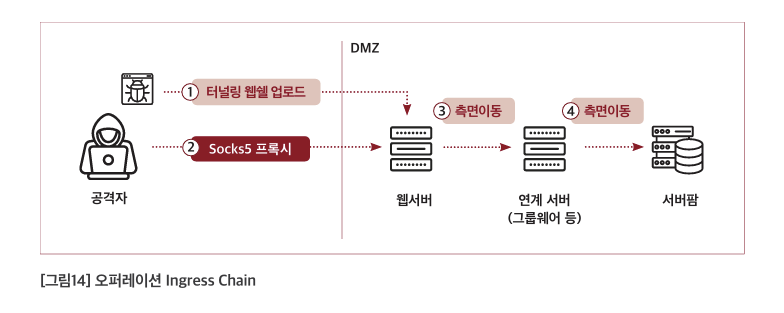

Operation Ingress Chain

외부망의 서비스에서 취약점을 발굴한 후 이를 기반으로 내부망에 대한 접근을 시도하는 것이 오퍼레이션의 목적입니다.

실제 다수의 금융권 외부 서비스 환경에서는 WEB/WAS가 분리되어 운영되고 있으며, 파일 업로드, RCE등 고위험 취약점을 통해 내부망 WAS에 도달할 수 있습니다.

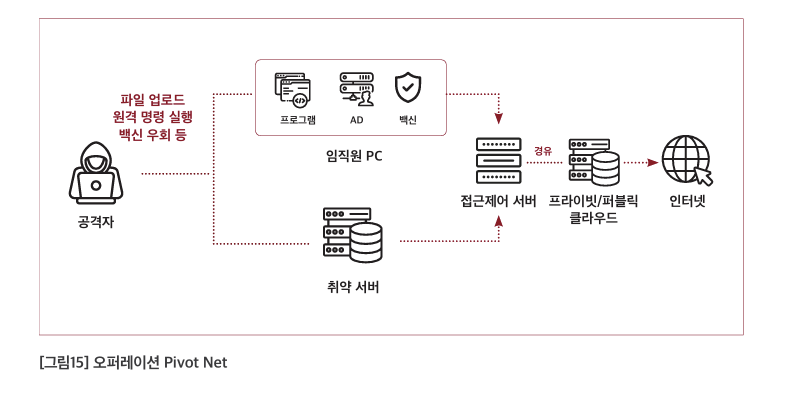

Operation Pivot Net

비업무망과 내부망 간의 연계 지점을 분석하고, 이를 우회 경로로 활용하는 방식이 오퍼레이션의 목적입니다.

Root Cause

대응 방안

세 가지의 오퍼레이션을 통해 기술적 대응방안으로는 한계점이 존재하기에, 보안 운영 관리 체계 전반에 대한 재정비가 필요합니다.

- 기술적 대응방안

- 취약점 관리체계 강화

-> 자동화 점검과 수동 점검을 병행하여 취약점을 선제적으로 제거하여 해야, 소프트웨어 취약성에 대한 코드 레벨 점검이 필요합니다. - 백신 우회에 대한 대응 강화

-> 백신의 탐지 정책을 점검하여, 시그니처 기반 뿐만아니라 휴리스틱 행위 기반 탐지도 활성화 해야하며, 검사 예외 경로에 대한 정기적 검토 및 로그 모니터링을 주기적으로 검사해야합니다. - 로그/세션/인증정보 보안 강화

-> 그룹웨어, 시스템등에서 로그인 시도 기록에 대해 비밀번호 평문, 디코딩 형태의 문자열이 저장되지 않도록 정책 검토

-> 브라우저 쿠키/세션 또는 인증파일 내 민감 정보를 접근 가능한 경로에 저장되지 않도록 보호

- 취약점 관리체계 강화

- 관리적 대응 방안

- 솔루션 설정 및 계정 운영 가이드라인 수집

-> 솔루션 도입 및 구축 과정에서 엔지니어가 임시로 설정한 샘플, 기본 계정을 검수하는 절차 필요 - 망분리 환경 내 예외 연결 구조의 정기적 재점검

-> 논리적 망분리 환경에서의 예외적으로 허용 포트를 통해 우회가 사례가 빈번하여, 정책과 기술 필요성, 보안 리스크를 동시에 평가 - 중요 정보의 분산 보호 및 비인가 접근 모니터링

-> 내부망에 존재하는 계정/접근/서버 목록 등은 중앙 집중형 보호/암호화된 저장소에서 관리하는 조직문화와 정책을 개편

- 솔루션 설정 및 계정 운영 가이드라인 수집

- 조직 문화 및 인식 개선

- 보안은 “솔루션 의존”이 아닌 “운영 책임”의 영역임을 인식

-> 솔루션으로 보안을 완성한다는 인식에서 벗어나야함 - 기술팀과 보안팀 간 협업 구조 개선

-> 보안팀은 취약점 점검 수행, 운영팀은 설정을 변경하지 않는 식의 역할/분리가 아닌 협업 중심의 구조로 전환

-> 특히 인프라/클라우드/애플리케이션 개발팀과 보안팀이 공동으로 보안 이슈 분석 및 재현/패치/검증 하는 프로세스를 갖춰야함

- 보안은 “솔루션 의존”이 아닌 “운영 책임”의 영역임을 인식

Conclusion

2편을 작성하면서 망분리 환경에서의 침투 경로에 대해서 자세하게 알아 보았습니다.

사고는 취약점으로 시작되는 경우가 대다수이지만, 내부 망분리 환경에서 전이되는 건 기술/정책/개발/인프라/클라우드등 각각에서 보안이 약한 부분들을 파고 들어 발생한다고 생각합니다.

최근에 SW보안(키보드보안, PC백신등)에 대해서 사용자의 불편함을 야기하는 솔루션들을 걷어내고, 금융사들에게 책임을 강하게 부여한다는 기사를 보았는데 (적극 찬성)전반적인 보안 체계를 점검하고 좋은 방향으로 나아갔으면 좋겠습니다.